WordPressについて

WordPressは、オープンソースのCMS(Contents Management System)。

オープソースである自由度の高さから、様々なプラグインなどが開発・流通されています。

現在では様々なサイトがWordPressdで作られています。

WordPressが人気な理由

WordPressが広く浸透しているのには理由があります。

代表的な3つ理由をご紹介いたします。

無料で利用できる

WordPressは前述のとおりオープソースのCMSで無料で利用できます。

オープソースとはソースコードの著作権が放棄されており、どなたでも自由に利用・解析・改変・再配布することができる仕組みを指します。

このような配布形態となっていることから、世界中の人に親しまれており、世界中のサイトの3分の1に利用されるほど浸透することとなりました。

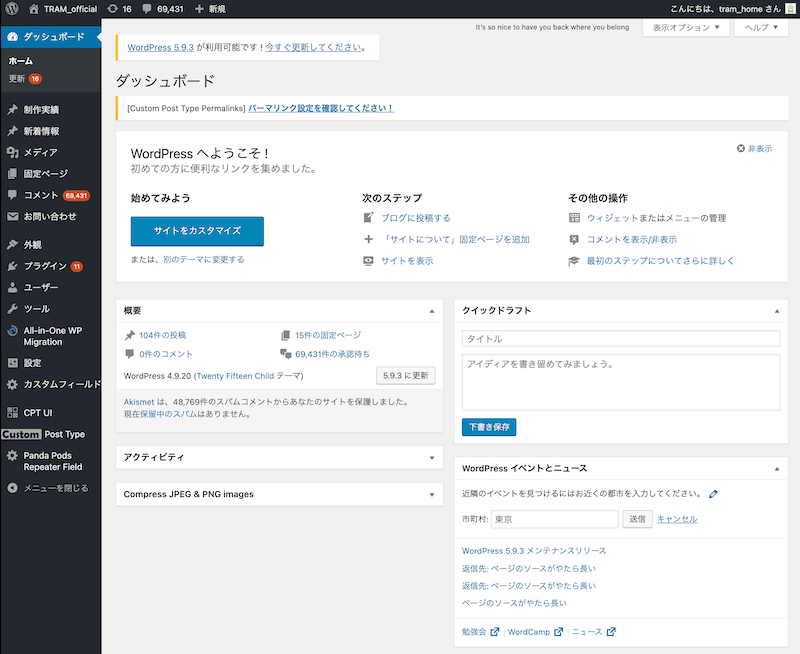

プログラミング知識不要

WordPressを用いたサイトの制作・運用はプログラミングの知識がなくても、管理画面からオフィスソフトのようにページ制作ができるようになっています。

WordPressを用いたサイトの制作・運用はプログラミングの知識がなくても、管理画面からオフィスソフトのようにページ制作ができるようになっています。

高い拡張性と豊富なデザイン

WordPressはシェアの高さと自由度の高さから、 「プラグイン」と呼ばれるさまざまな機能を追加できるプログラムモジュールが開発・流通されています。

さらに「テーマ」と呼ばれるサイトの構造とデザインがセットになったテンプレートも、無償のものから有償のものまで、たくさんのサイト用に配布されております。

WordPressが狙われる理由

WordPressは世界シェアNo.1のCMSです。ユーザー数が多いということは攻撃のターゲットも多いということになります。攻撃者にとって、ユーザー数が多いほど、脆弱性を見つけ出す費用対効果は高くなります。

共通の管理画面URL

初期設定のままの場合、ドメイン末尾に「/wp-login.php」と入力することで、管理者用のログイン画面が表示されてしまいます。管理画面を特定されると、ブルートフォース攻撃などの攻撃を受けやすくなります。

オープンソース

プログラムのソースが公開されており、誰でも自由に利用・カスタマイズができるメリットと裏腹に、ソースが公開されていることから、脆弱性を見つけやすい構造になっているとも言えます。

テーマやプラグインの追加

WordPressは便利なサードパーティのプラグインやテーマを、数クリックするだけで簡単に導入できてしまいます。しかしアップデートされず放置されたプラグインやテーマは、新たな攻撃が想定されておらず脆弱性生む可能性があります。

WordPressの代表的なリスク

WordPressを利用している際の代表的なセキュリティリスクにはどのようなものがあるのでしょうか?

以下にいくつかご紹介させていただきます。

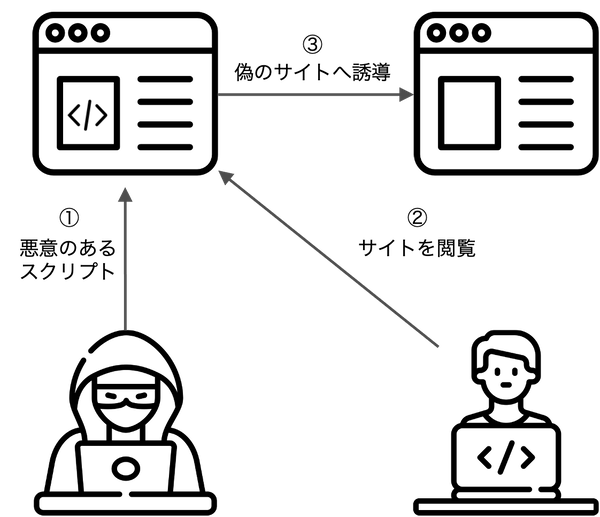

クロスサイトスクリプティング

偽のウェブページへユーザーを誘導し、不正なスクリプトを仕込んだURL等をクリックさせることによって、ウェブページの改ざんや管理者権限の不正取得などを行なう方法です。

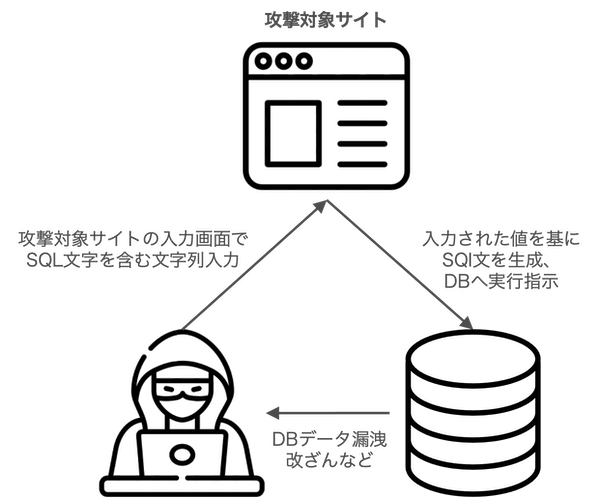

SQLインジェクション

WordPressのデータベースを操作するSQL文に不正なコード等を注入し、データの操作や破壊を行なう方法です。

インジェクションは直訳すると「注入」という意味です。

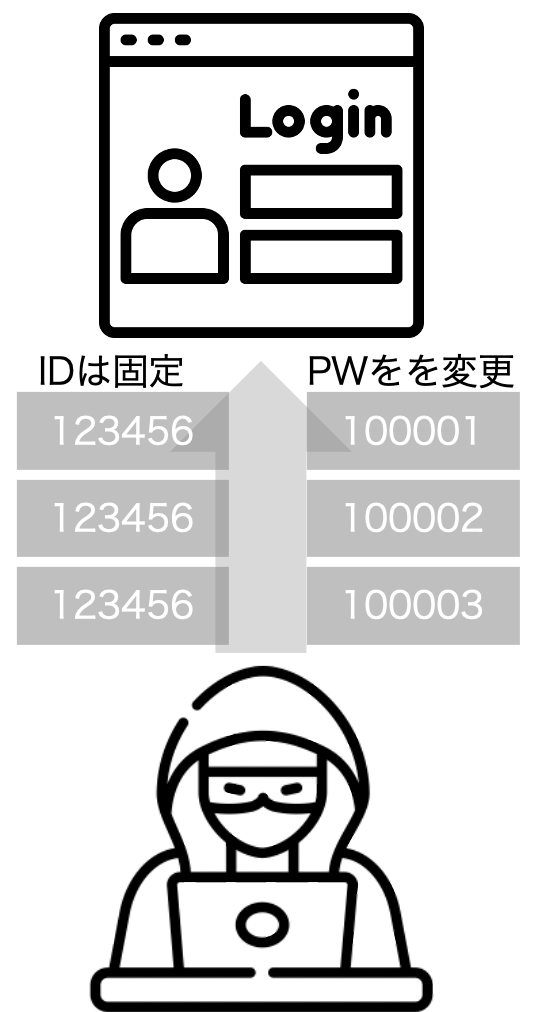

ブルートフォース攻撃

パスワードなどを解読する攻撃手法で、総当たり攻撃とも呼ばれる。ユーザーIDを固定し、パスワードのあらゆる組み合わせを試行することで、認証の突破を狙う方法です。

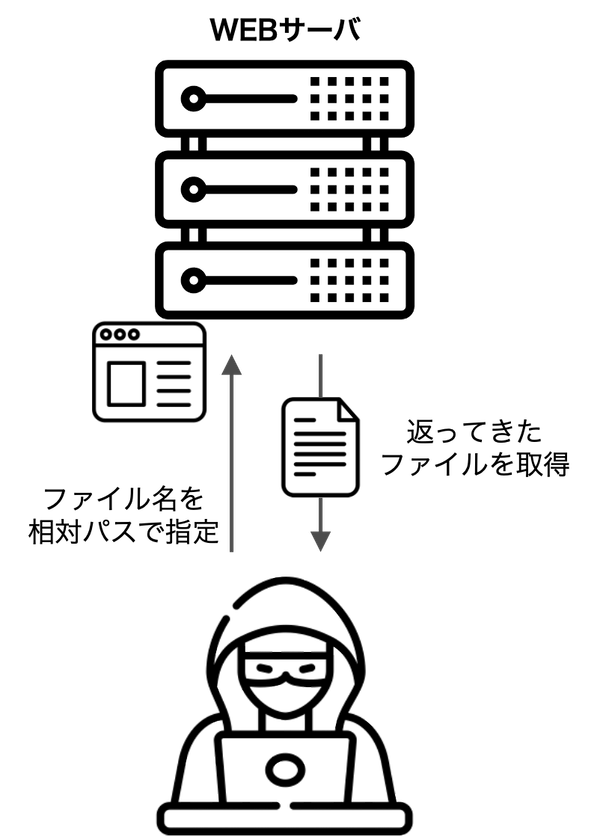

ディレクトリトラバーサル

別名パストラバーサル攻撃とも呼ばれる。脆弱性を悪用し、ファイルの保存場所であるパスを不正に操作することによって、本来アクセスできない設定ファイル等へアクセスする手法です。

セキュリティ対策できる、おすすめプラグイン

SiteGuard WP Plugin

日本語対応のシンプル・簡単プラグインで、以下の攻撃を防ぐことができます。

- 不正ログイン

- 管理ページ(/wp-admin/)への不正アクセス

- コメントスパム

Google Authenticator

管理画面へのログインを二段階認証にするプラグインです。 二段階認証コードを取得するための手段として Google が提供しているスマートフォン用アプリを使いますので、既にGoogleで二段階認証を利用されている方は手軽に利用できます。

初期構築時にできるセキュリティ対策まとめ

WordPressの初期構築や初期設定時に行うべきセキュリティ対策をまとめました。

こちらを参考にセキュリティを高めましょう。

| 設定種別 | 設定種別 | 設定種別 |

|---|---|---|

| インフラ | SSLを設定する | ニーズ・要望に応じてSSLを設定する DV(ドメイン認証)<OV(企業認証)<EV(Extended Validation) |

| 設計 | テスト環境と本番環境を分ける | テスト環境と本番環境をわけ、拡張やコンテンツ更新を開発環境で検証しテスト環境と本番環境をわけ、拡張やコンテンツ更新を開発環境で検証してから、本番環境に反映する。可能であればGitを利用して運用する体制を構築する |

| 初期設定 | データベース接頭辞の変更 アカウントを複雑なものにする (adminは利用しない) コメント機能を使わない | SQLインジェクションを避けるため、初期値の「wp」は使わない 強度が強力になるよう半角英数記号&大文字・小文字を設定した12桁にする 訪問者と、または訪問者同士でコミュニケーションを促進させるサイトでなければオフにする コミュニケーションを行う場合はあらかじめコミュニケーションルールを設けて運用する |

| .htaccess | 管理画面にベーシック認証を設定する 接続元のIPアドレスを制限する | 管理画面にBasic認証を設定し、セキュリティを高める 管理画面にアクセスできるIPアドレスを設定にする |

| プラグイン | セキュリティ対策プラグインを導入する | 国産&法人が開発している「SiteGuard WP Plugin」をインストール&設定する |

| php | 管理画面のURLを変更する バージョン情報を非表示にする | functions.phpを編集して「wp-login.php」などの初期値から変更する 万が一に備え速やかにリカバリできるよう定期的なバックアップを行う バックアップデータはサーバのみならず他のクラウドストレージやローカルにも取得しておく |

面倒なセキュリティ対策、お気軽にご相談ください!

「WordPressのセキュリティ対策として何をするべきかはわかったけど、手一杯で回らない!」、「自社にはエンジニアがいないので、運用時の対応ができない」などのお悩みがございましたら、お気軽にトラムへご連絡ください!

WordPressの保守や操作説明などを行うサービスを提供しております。

詳しくは下記の記事をご覧ください!

「サイトのセキュリティ対策ができているのか不安」という方もお気軽にご相談ください!

手軽にコストパフォーマンス良くセキュリティ診断が行えるサービスがございます。

ご希望の方は下記よりお問い合わせください!

WordPressのセキュリティを高めて、安全なサイト運営を実現しましょう!

ノーコード&ローコストな ホームページ運営が実現できる

WordpPress STUDIO